Recursos e capacidades

Menos falsos positivos

Anti-DDoS, análise comportamental da rede, IPS e proteção contra ataques SSL. Protege completamente a infraestrutura do aplicativo contra ataques à segurança de rede conhecidos e emergentes.

Criação de assinatura em tempo real

O DDoS Protector é um dispositivo de prevenção de ataques em tempo real que protege sua infraestrutura de aplicação contra inatividade de rede e aplicação, exploração de vulnerabilidade do aplicativo e anomalias de rede.

Prevenção e detecção de ataques em tempo real

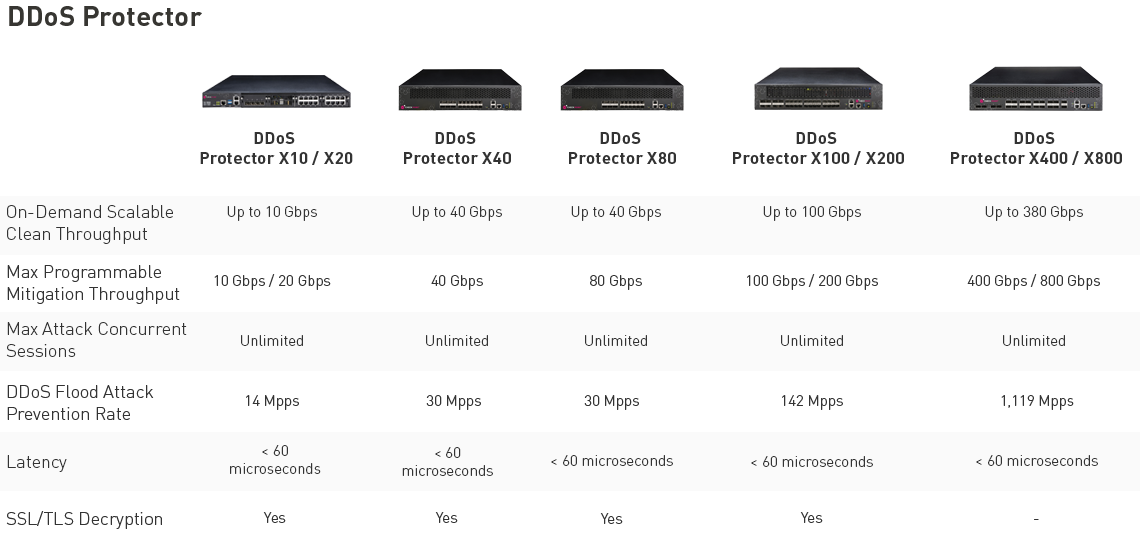

A mitigação de ataques em escala oferece uma ampla gama de proteções, até 800 Gbps. A conectividade de rede flexível acomoda uma variedade de ambientes e redes. As opções incluem portas de 25G, 400G e 100G de alta densidade.

Dispositivos totalmente gerenciados

Gerenciamento de dispositivos no local fornecido por uma Equipe de Resposta a Emergências (ERT) especializada, incluindo especialistas em segurança que configuram, gerenciam e ajustam o dispositivo para mantê-lo sincronizado com os processos e as políticas de negócios.

Opções flexíveis de implementação

Escolha a opção que melhor se adapta à sua arquitetura ou caso de uso, com opções de implementação baseadas na nuvem, em hardware ou híbridas.

Proteção dinâmica e granular

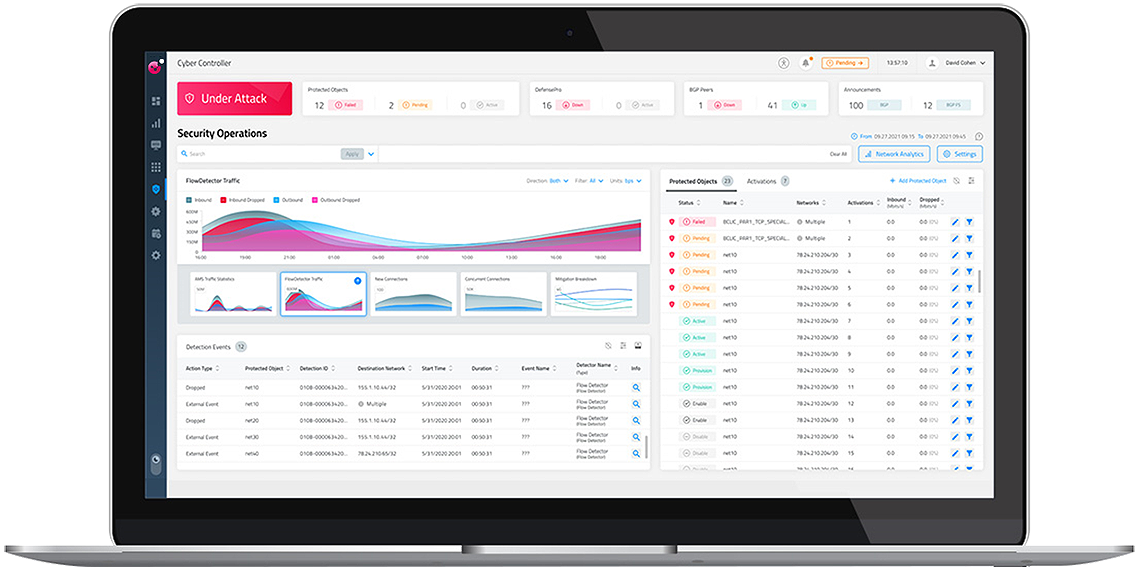

Provedores de serviços com redes de grande escala podem detectar e mitigar facilmente ataques e anomalias.

Mitigação de ataques SSL

Mecanismos SSL baseados em hardware inspecionam os padrões SSL/TLS mais recentes.

Mitigações locais e

baseadas na nuvem

Mensagens de defesa entre dispositivos fornecem mitigação precisa e remota