O que é Aplicativo da Web e Proteção API (WAAP)?

Aplicativo da Web and API Protection (WAAP) descreve um conjunto de ferramentas de segurança que descobrem e protegem os aplicativos complexos da atualidade. Grande parte dos aplicativos da web atuais são construídos e executados por meio de APIs (Interfaces de Programação de Aplicativos) – interfaces de software leves que permitem que os aplicativos compartilhem dados. Essa interatividade abre novas vias de ataque, e o WAAP foi desenvolvido especificamente para eliminar as brechas que as APIs criaram na segurança de redes tradicionais.

Como o WAF tradicional é limitado

Antes de analisarmos as funcionalidades do WAAP, é importante contextualizar o cenário de ameaças para o qual ele foi desenvolvido. As APIs são projetadas para compartilhar dados de forma rápida e fácil. Isso as torna drasticamente diferentes do software que as plataformas de segurança de rede mais antigas protegiam. Firewall de aplicativo da web (Web Application Firewall, WAF) (WAFs) foram construídos para proteger aplicativos da web com comportamentos em grande parte estáticos e uma base de usuários que se comunica de maneiras amplamente predefinidas. Este é um ambiente ideal para políticas de segurança baseadas em regras: os WAFs simplesmente verificam cada comunicação HTTP em relação às suas políticas internas; qualquer comportamento que se assemelhe a suspeito pode ser bloqueado antes que um ataque atinja os usuários internos.

Para demonstrar por que a abordagem baseada em políticas do WAF é limitada, vamos avaliar alguns dos riscos comuns que a segurançaAPI enfrenta:

Autenticação de usuário correta

Ao interagir com aplicativos da web, os usuários devem ter acesso apenas aos recursos que correspondem ao nível de permissão de sua função. No entanto, algumas APIs não são programadas para realizar uma verificação de autenticação do usuário – uma vulnerabilidade tão comum que a OWASP a denominou Broken Object Level Authorization (Autorização em Nível de Objeto Quebrada). APIs que não executam essa ação permitem que um invasor chame uma API, insira um ID de usuário falso no parâmetro de usuário e obtenha acesso aos detalhes desse usuário ou do endpoint .

Token Theft

Por outro lado, APIs que autenticam seus usuários podem estar sujeitas ao risco de roubo de tokens. Sempre que o usuário ou endpoint verifica sua identidade com o servidor de autenticação da API, é emitido um token que verifica seu acesso à API subjacente. Esses tokens devem ser configurados para expirar regularmente; no entanto, alguns desenvolvedores optam por emitir tokens permanentes. Caso esse token seja roubado, por exemplo, por meio de um ataque do tipo "homem no meio", um invasor poderá acessar a conta do usuário indefinidamente.

Limitações da Regra WAF

As regras do WAF são essencialmente incapazes de detectar acessos indevidos dentro da API. Um WAF (Web Application Firewall) projetado para detectar padrões HTML enfrenta enormes dificuldades contra as estruturas complexas e aninhadas usadas por APIs. Assinaturas não são o formato ideal para codificar de forma confiável processos de negócios e autenticação.

Pior ainda, tentar implementar assinaturas WAF em contextos de API geralmente resulta em um grande número de falsos positivos. Isso significa que o WAF emite alertas e pode até bloquear o uso legítimo da API.

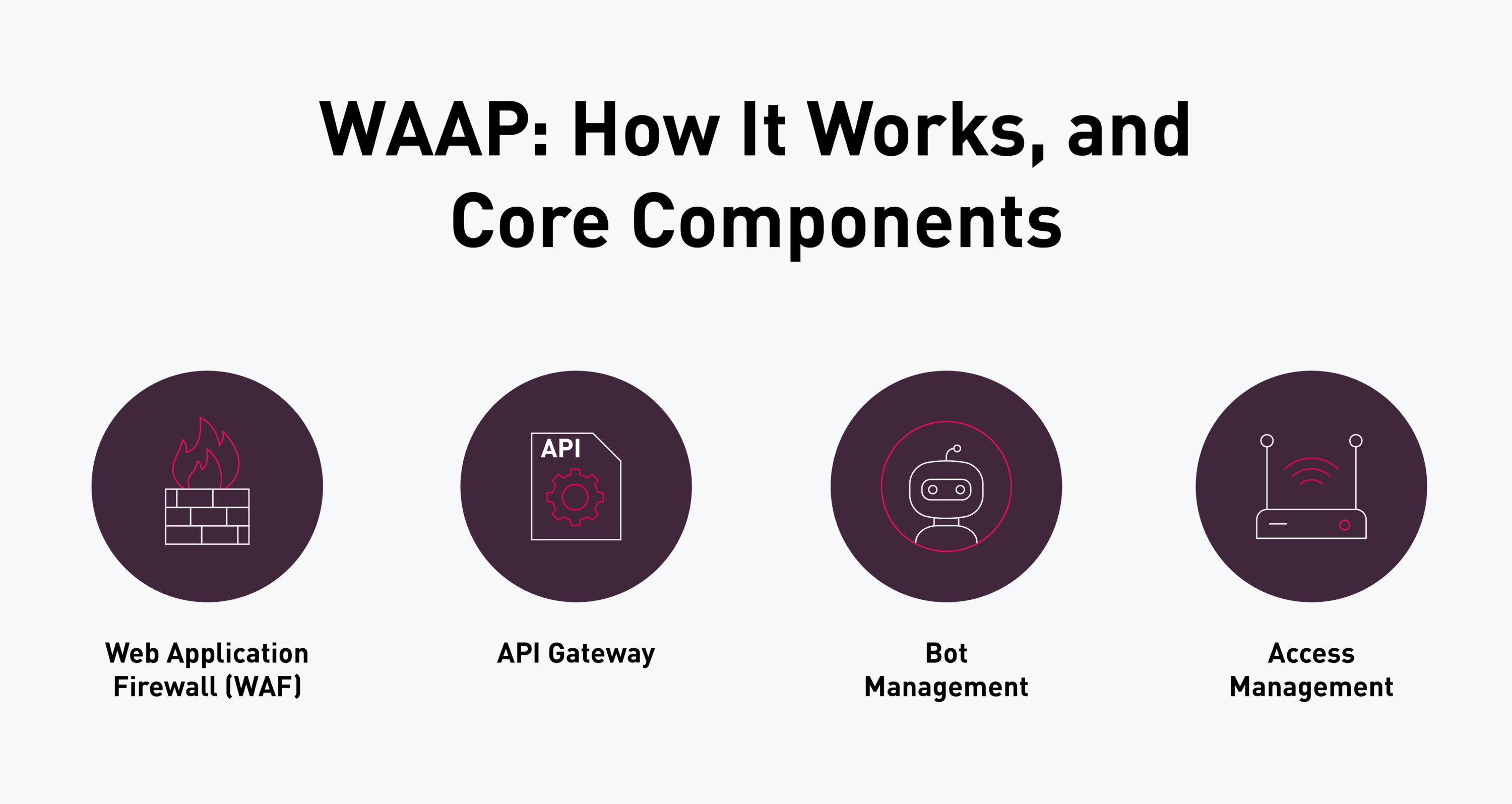

WAAP: Como funciona e seus principais componentes

Isso não significa declarar o WAF obsoleto – no núcleo do WAAP está um Firewall de Aplicativo Web (Web Application Firewall, WAF). O WAAP também segue o mesmo projeto arquitetônico, já que também se posiciona como um proxy reverso que fica entre os usuários e os serviços de backend.

Em vez de depender exclusivamente das capacidades do WAF, o WAAP se beneficia de vários outros componentes adicionais. Note que a Gartner define o WAAP como baseado em nuvem, uma vez que requer não apenas a integração com as ferramentas de rede preexistentes de uma organização, mas também uma infraestrutura de inteligência de ameaças que é atualizada continuamente.

Firewall de aplicativo da web (Web Application Firewall, WAF) (WAF)

O WAF continua a servir como uma camada de defesa eficiente e altamente escalável. Ele inspeciona todo o tráfego HTTP/S que entra e sai do aplicativo e de seus usuários – uma base fundamental para a segurança de um aplicativo da web. Os módulos WAF avançados são baseados em um conjunto de regras continuamente atualizado, o que permite a aplicação de patches virtuais à medida que novas ameaças são descobertas. Os feeds de ameaças em tempo real podem incorporar toda a gama de feeds de inteligência de vulnerabilidades de um provedor, permitindo proteção quase em tempo real.

Além disso, um WAF avançado pode oferecer Inspeção Profunda de Pacotes (DPI). Os WAFs tradicionais examinam os cabeçalhos dos pacotes de solicitações do usuário, que mostram de onde o pacote está vindo e para onde está viajando, além de como ele é roteado. A inspeção profunda de pacotes (DPI) supera isso, examinando todo o conteúdo dos pacotes de dados e sua carga útil à medida que eles passam por uma rede.

Essa análise mais aprofundada permite que um mecanismo WAF bloqueie não apenas pacotes individualmente perigosos, mas também ataques mais complexos, como um aplicativo comprometido que começa a solicitar conexões com servidores de comando e controle. Protocolos orientados ao contexto podem, portanto, considerar o contexto mais amplo de cada solicitação, como identidade do usuário, localização, horário, dispositivo e onde os dados aparecem dentro da solicitação.

Finalmente, todos esses dados de tráfego HTTPS em tempo real são inseridos em uma plataforma de análise comportamental. Isso permite que o WAF crie um perfil de como cada aplicativo é chamado ao longo do tempo e como diferentes usuários se comportam.

gatewayde API

A segurança da API é um componente essencial do WAAP. Projetado como um gateway de API, o WAAP atua como um ponto de entrada único que recebe cada solicitação, antes de encaminhá-la para o serviço de backend apropriado ou invocar os serviços de backend solicitados e agregar seus resultados.

Do ponto de vista da visibilidade da segurança, isso permite uma visibilidade muito melhor da API. A descoberta API pode ser semiautomatizada, pois a solução WAAP analisa o tráfego e os endpoints associados para detectar a API atualmente em uso. Após serem adicionadas a um inventário, é realizada uma revisão manual: as APIs verificadas são movidas para um inventário de referência, enquanto quaisquer descobertas inesperadas são sinalizadas como APIs ocultas e listadas para verificação adicional.

Parte desse processo inclui validar a qual esquema cada API adere. Ao descobrir cada API, a ferramenta WAAP ingere os dados de solicitação e resposta amostrados e os compara com uma lista interna de esquemas comuns. Qualquer esquema incomum pode ser verificado manualmente. Além do esquema, essa descoberta WAAP inclui os elementos de autenticação de cada API.

Os esquemas de API aprendidos ou importados permitem que a validação seja aplicada às solicitações de entrada e saída. Isso garante, portanto, que até mesmo APIs de terceiros estejam seguindo as melhores práticas, como autenticação OAuth 2.0, higienização de entrada e limitação de taxa. As plataformas WAAP modernas geralmente integram um gateway API para visibilidade do tráfego em tempo real e gerenciamento automatizado do inventário API .

Gerenciamento de Bots

Embora a API e os usuários individuais sejam importantes para proteger, há outro agente a ser considerado ao proteger um aplicativo: os bots. Felizmente, os bots costumam se comportar de maneiras que os diferenciam de usuários reais e chamadas de API – por exemplo, os humanos movem o cursor do mouse de forma aleatória e orgânica, enquanto os bots simulam movimentos do mouse em linhas retas mecânicas ou não os movem de forma alguma. O WAAP coleta informações sobre a atividade do lado do cliente, juntamente com parâmetros como dispositivo, navegador e rede.

As melhores práticas do WAAP indicam que um bot suspeito deve ser submetido a um desafio, como JavaScript ou CAPTCHA. Uma vez verificado como um bot, ele pode ser bloqueado ou ter limites de taxa de requisições adequados aplicados.

Gestão de Acessos

Anteriormente, abordamos a importância da autenticação segura de API. O WAAP proporciona visibilidade e aplicação dessas regras, integrando-se ao provedor de Gerenciamento de Identidade e Acesso (IAM) já existente na organização.

Uma vez integrado, o WAAP pode capturar e validar todos os tokens de acesso emitidos na autenticação da API, garantindo que cada chamada de API possua uma credencial válida e não expirada. Isso fornece uma estrutura por meio da qual uma organização pode detectar e remover tokens de acesso roubados, ao mesmo tempo que impõe a renovação regular de tokens em sua API ativa.

Do ponto de vista do usuário final, as ferramentas WAAP podem tornar o processo de autenticação mais rápido, já que oferecem suporte a identidades federadas e integrações SSO. Isso significa que a autenticação para dispositivos confiáveis pode ser feita em segundo plano.

Maximize a segurança da API com a Check Point.

Check Point offers transparent API discovery and schema enforcement: it then applies dual AI engines – one trained on vast volumes of malicious and benign traffic, the other continuously modeling the unique context of your applications – to automatically block threats with near-zero false positives.

Finally, Check Point collates all ongoing API and web application data into a unified dashboard. Reporting is made fast and efficient thanks to audit-ready logs, while Check Point’s global infrastructure provides local Points of Presence that keep latency low and maintain a high level of scalability.

Explore the Check Point dashboard for yourself with a demo and start unveiling the APIs within your organization.