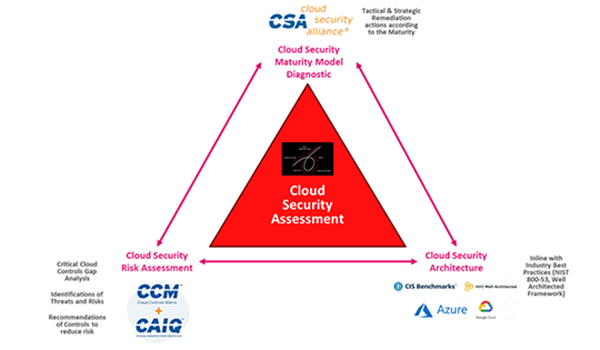

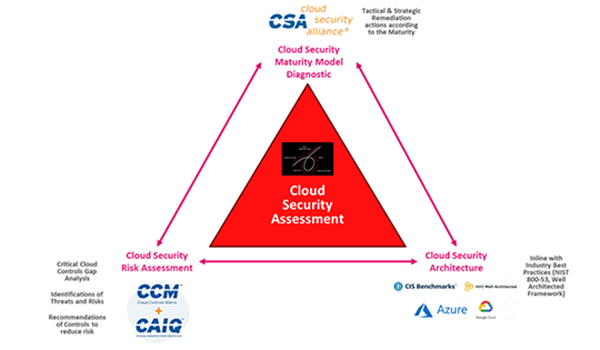

Nell'era digitale odierna, le aziende stanno rapidamente passando alle infrastrutture cloud per sfruttare scalabilità, flessibilità ed economicità. Tuttavia, questa transizione porta con sé una miriade di sfide per la sicurezza, sfide che possono essere superate con una pianificazione adeguata e una comprensione delle potenziali insidie. Basato sulla Cloud Controls Matrix (CCM) di CSA, un framework completo per la valutazione, il miglioramento e il monitoraggio della postura di sicurezza dei servizi cloud, il servizio di valutazione Check Point ti aiuterà a creare un solido piano di trasformazione per il tuo programma di sicurezza cloud.

Vantaggi

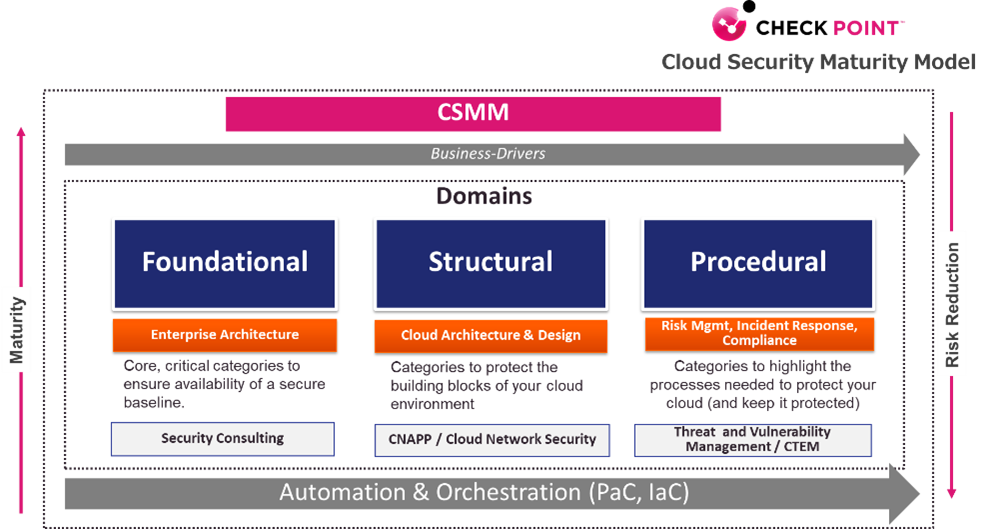

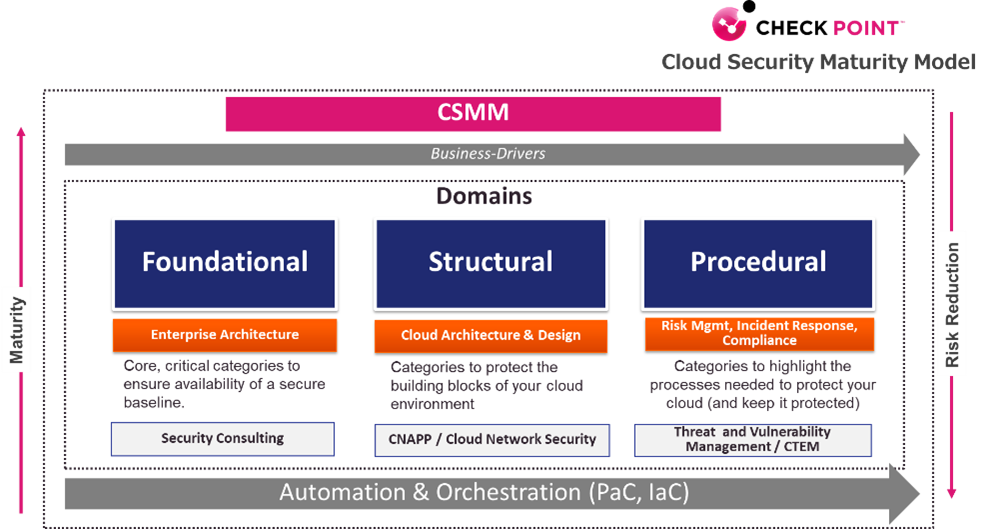

I nostri servizi di valutazione e consulenza offrono ai clienti un approccio realistico e pragmatico alla trasformazione del cloud, supportato da un team funzionale di esperti del settore e supportato dal Cloud Security Maturity Model (CSMM). Il nostro servizio indipendentemente dal fornitore applica un processo strutturato basato su framework per valutare, migliorare e mantenere la tua posizione di sicurezza del cloud. Il servizio offre:

- Valutazione della sicurezza e analisi delle lacune: valutazione dell'attuale posizione di cloud security e identificazione delle lacune rispetto ai benchmark e alle best practice del settore.

- Valutazione del rischio e definizione delle priorità: identificazione e definizione delle priorità dei rischi per concentrarsi sulla mitigazione delle vulnerabilità più critiche.

- Revisione e consulenza sulla conformità: garantire l'allineamento con i requisiti normativi pertinenti (NIST, CIS, ISO27001, NIS2) e gli standard del settore.

- Valutazione della postura di sicurezza del cloud: valutazione e analisi delle configurazioni errate della sicurezza del cloud in base alle best practice per l'infrastruttura cloud, la postura SaaS e l'utilizzo di Kubernetes.

- Sviluppo di una roadmap strategica per la sicurezza: creazione di una roadmap strategica e attuabile per migliorare nel tempo la maturità della sicurezza nel cloud.

- Raccomandazioni di sicurezza personalizzate: fornitura di consigli e raccomandazioni su misura in base al contesto aziendale e alle esigenze specifiche dell'organizzazione.

- Architettura CNAPP e Sicurezza del cloud: creazione di un progetto di architettura di sicurezza del cloud di alto livello basato su un modello CNAPP e sulle relative tecnologie native di cloud security.

CONTATTA UN ESPERTO

Portale IGS

Sicuri

Il team di Check Point si prepara al successo con una pianificazione approfondita dell'impegno, fino a sei settimane prima del nostro periodo in loco. Con un piano stabile, trascorreremo un giorno in loco, lavorando con te sulle seguenti attività:

- Distribuzione: sfrutta le piattaforme tecnologiche Check Point per raccogliere dati sulla configurazione della sicurezza del cloud, consentendo l'inclusione di dati di configurazione del mondo reale nel set di dati di valutazione; parallelamente, il team di valutazione definirà la proprietà dei controlli di valutazione da parte dei team del cliente.

- Raccolta: sessioni di intervista e workshop per la raccolta dati e l'intervista, dove vengono evidenziati i controlli necessari, in media il processo viene completato entro 2-5 giorni lavorativi

- Analisi: Il team dell'architettura di CHeck Point dal team di rischio, conformita e cloud analizza i dati raccolti manualmente e attraverso la nostra tecnologia e definisce il registro dei rischi e il livello di maturità.

- Reportistica: preparazione di documenti, tra cui un documento completo che delinea lo stato attuale della sicurezza del cloud, comprese vulnerabilità, lacune e rischi identificati.

- Matrice di valutazione dei rischi: una matrice dettagliata che categorizza e assegna priorità ai rischi identificati in base al loro potenziale impatto e probabilità.

- Documento di valutazione della conformità: rapporto che descrive in dettaglio lo stato di conformità dell'organizzazione alle normative e agli standard pertinenti, nonché eventuali lacune.

- Roadmap per la sicurezza del cloud: documento strategico che delinea un piano dettagliato per migliorare la maturità della sicurezza del cloud, comprese iniziative a breve e lungo termine.

- Progettazione della sicurezza del cloud di alto livello: progetto di architettura della sicurezza del cloud e piano di implementazione CNAPP.

- Piano d'azione raccomandato: un elenco di consigli e raccomandazioni personalizzate in base al contesto specifico dell'azienda, con passaggi attuabili per l'implementazione.

- Piano di miglioramento continuo: un quadro o una linea guida per il monitoraggio, la valutazione e il miglioramento continui delle pratiche di sicurezza nel cloud, comprese metriche e KPI per la misurazione.

Ruoli più rilevanti

CISO, CIO, Compliance Officer, Responsabile del Rischio, Architetto del cloud, Consulente di sicurezza del cloud, Architetti della sicurezza

Numero ideale di partecipanti

2-5 Professionisti

Infinity Global Services

Check Point Infinity Global Services fornisce servizi di sicurezza end-to-end che ti consentono di accrescere le competenze del tuo team, progettare best practice e prevenire le minacce in tempo reale. Ovunque tu sia nel tuo percorso di sicurezza informatica, noi iniziamo da lì. I nostri esperti d'élite lavoreranno insieme al tuo team per portare la tua organizzazione al livello successivo di protezione e costruire il tuo piano di resilienza informatica.