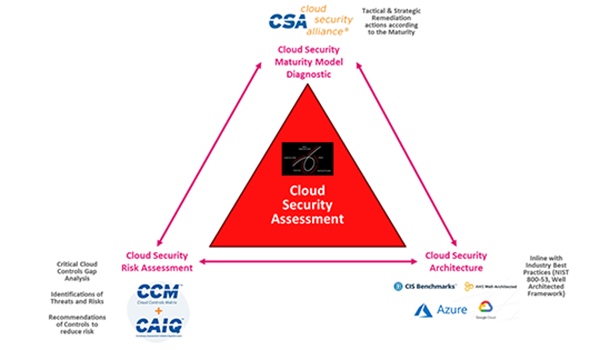

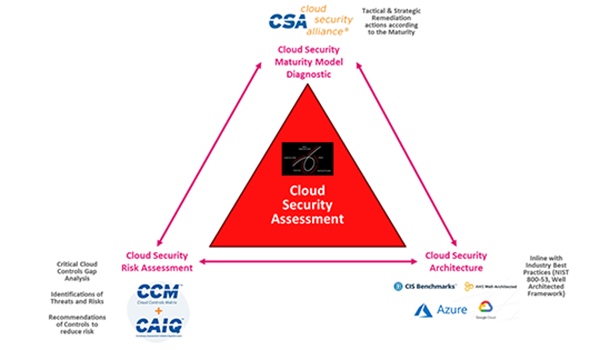

Im heutigen digitalen Zeitalter stellen Unternehmen schnell auf Cloud-Infrastrukturen um, um Skalierbarkeit, Flexibilität und Kosteneffizienz zu nutzen. Dieser Übergang bringt jedoch eine Vielzahl von Herausforderungen im Bereich der Sicherheit mit sich, die mit der richtigen Planung und dem Wissen über mögliche Gefahren zu bewältigen sind. Basierend auf der Cloud Controls Matrix (CCM) von CSA, einem umfassenden Rahmenwerk für die Bewertung, Verbesserung und Überwachung der Sicherheitslage von Cloud-Services, unterstützt Sie der Check Point Assessment Service bei der Erstellung eines robusten Transformationsplans für Ihr Cloud-Sicherheitsprogramm.

Vorteile

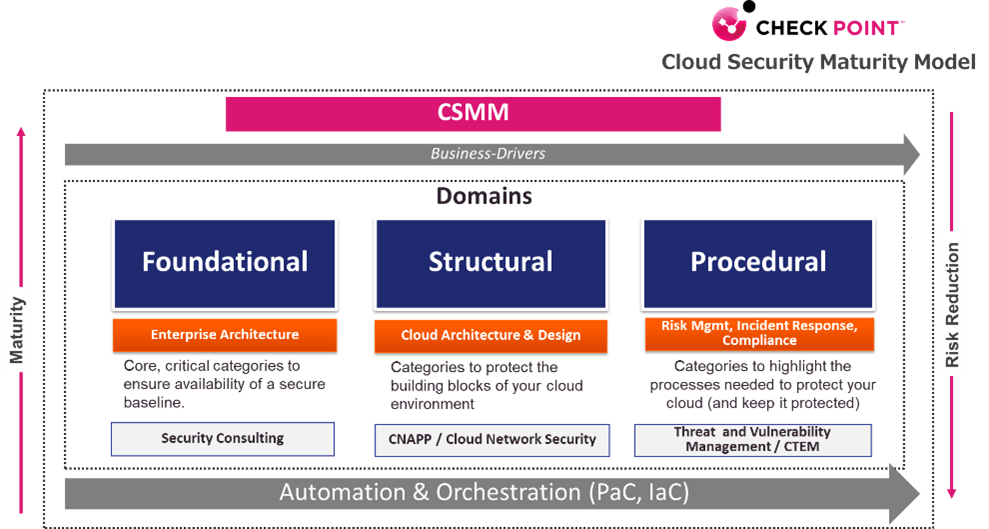

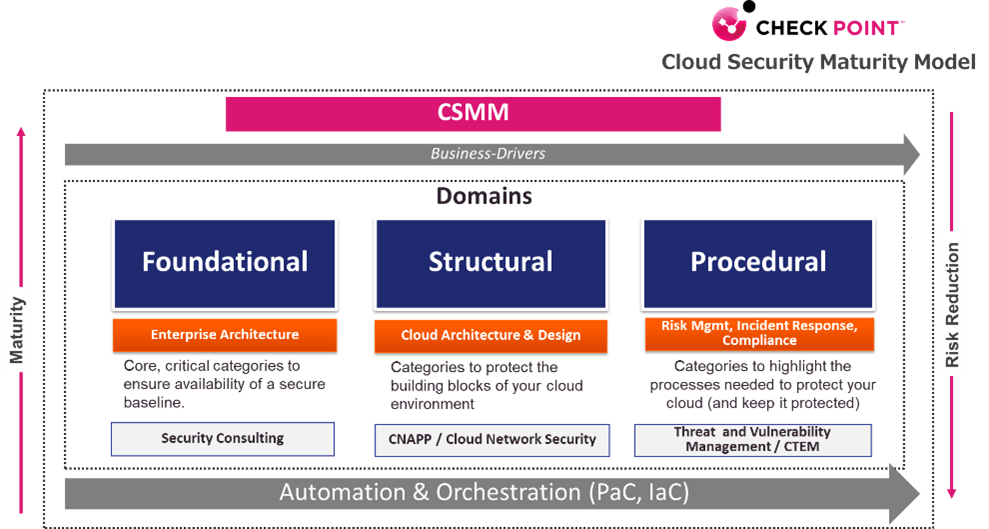

Unsere Bewertungs- und Beratungsdienstleistungen bieten unseren Kunden einen realistischen und praktischen Ansatz für die Cloud-Transformation, der von einem funktionsübergreifenden Team von Branchenexperten unterstützt und durch das Cloud Security Maturity Model (CSMM) gestützt wird. Unser anbieterunabhängiger Service wendet einen strukturierten, auf einem Regelwerk basierenden Prozess an, um Ihre Cloud-Sicherheitslage zu bewerten, zu verbessern und zu erhalten. Der Dienst bietet:

- Sicherheitsbewertung und Schwachstellenanalyse: Bewertung der aktuellen Cloud-Sicherheitslage und Ermittlung von Schwachstellen im Vergleich zu Branchen-Benchmarks und Best Practices.

- Risikobewertung und Prioritätensetzung: Identifizierung und Klassifizierung von Risiken, um sich auf die Beseitigung der wichtigsten Schwachstellen zu konzentrieren.

- Konformitätsprüfung und -beratung: Sicherstellung der Übereinstimmung mit den einschlägigen gesetzlichen Anforderungen (NIST, CIS, ISO27001, NIS2) und Industriestandards.

- Bewertung der Cloud-Sicherheitslage: Bewertung und Analyse von Cloud-Sicherheitsfehlkonfigurationen in Bezug auf die besten Praktiken für Cloud-Infrastruktur, SaaS-Lage und Kuberenbetes-Nutzung.

- Entwicklung einer strategischen Sicherheits-Roadmap: Erstellung einer strategischen und umsetzbaren Roadmap zur Verbesserung des Sicherheitsniveaus in der Cloud im Laufe der Zeit.

- Maßgeschneiderte Sicherheitsempfehlungen: Bereitstellung von maßgeschneiderten Ratschlägen und Empfehlungen auf der Grundlage des einzigartigen Geschäftskontextes und der Anforderungen des Unternehmens.

- CNAPP- und Cloud-Sicherheitsarchitektur: Erstellung eines Entwurfs für die Cloud-Sicherheitsarchitektur auf hoher Ebene auf der Grundlage des CNAPP-Modells und relevanter nativer Cloud-Sicherheitstechnologien.

KONTAKTIEREN SIE EINEN EXPERTEN

IGS Portal

von Inhalten

Das Check Point-Team setzt sich bis zu sechs Wochen vor dem Vor-Ort-Termin mit einer detaillierten Planung für den Erfolg auseinander. Mit einem konkreten Plan verbringen wir einen Tag vor Ort und arbeiten gemeinsam mit Ihnen an den folgenden Aktivitäten:

- Sicherheitsbewertung und Schwachstellenanalyse: Bewertung der aktuellen Cloud-Sicherheitslage und Ermittlung von Schwachstellen im Vergleich zu Branchen-Benchmarks und bewährten Verfahren.

- Erfassen: Interview- und Workshop-Sitzungen zur Datenerfassung und Befragung, wo notwendige Kontrollen nachgewiesen werden, im Durchschnitt ist der Prozess innerhalb von 2-5 Arbeitstagen abgeschlossen

- Analyse: Das Check Point Architekturteam aus Risiko-, Compliance- und Cloud-Teams analysiert manuell und mit Hilfe unserer Technologie gesammelte Daten und definiert Risikoregister und Reifegrad

- Berichterstellung: Erstellung eines umfassenden Dokuments, in dem der aktuelle Stand der Cloud-Sicherheit einschließlich festgestellter Schwachstellen, Sicherheitslücken und Risiken dargelegt wird.

- Matrix zur Risikobewertung: : Eine detaillierte Matrix, in der die ermittelten Risiken auf der Grundlage ihrer potenziellen Auswirkungen und Wahrscheinlichkeit kategorisiert und priorisiert werden.

- Bewertungsdokument zur Einhaltung der Vorschriften: Ein Bericht, der den Stand der Einhaltung der einschlägigen Vorschriften und Normen durch die Organisation sowie etwaige Schwachstellen aufzeigt.

- Cloud- Sicherheits-Roadmap: Ein strategisches Dokument, das einen Schritt-für-Schritt-Plan zur Verbesserung der Cloud- Sicherheitsstufe, einschließlich kurz- und langfristiger Initiativen, beschreibt.

- Hochrangige Zielsetzung für den Entwurf von Cloud-Sicherheit: Entwurf der Cloud-Sicherheitsarchitektur und CNAPP-Implementierungsplan.

- Empfehlender Aktionsplan: Eine Liste maßgeschneiderter Empfehlungen und bewährter Praktiken, die auf den spezifischen Kontext der Organisation zugeschnitten sind, mit umsetzbaren Schritten für die Implementierung.

- Plan zur kontinuierlichen Verbesserung: Ein Regelwerk oder eine Richtlinie für die fortlaufende Überwachung, Bewertung und Verbesserung von Cloud-Sicherheitspraktiken, einschließlich Metriken und KPIs zur Messung.

Die wichtigsten Rollen

CISO, CIO, Compliance Officer, Risikomanager, Cloud-Architekt, Cloud-Sicherheitsberater, Sicherheitsarchitekten

Ideale Anzahl von Teilnehmern

2-5 Profis

Infinity Global Services

Check Point Infinity Global Services bietet End-to-End-Sicherheitsdienste, die es Ihnen ermöglichen, das Fachwissen Ihres Teams zu erweitern, Best Practices zu entwickeln und Bedrohungen in Echtzeit zu verhindern. Wo auch immer Sie sich auf Ihrem Weg zur Cybersicherheit befinden, wir beginnen dort. Unsere Elite-Experten arbeiten mit Ihrem Team zusammen, um Ihr Unternehmen auf die nächste Stufe des Schutzes zu bringen und Ihren Cyber-Resilienzplan zu erstellen.