使用 Check Point Infinity 來全面實現

所有的零信任原則

零信任網路

零信任資安是指在網路內習得「分而治之」的能力,以降低橫向移動的風險。

Check Point 提供兩種方案來助您實現網路的最低權限存取:

- Harmony SASE Private Access lets you connect users, sites, clouds and resources with a Zero Trust Network Access (ZTNA) policy. Create an advanced full mesh global cloud network in less than an hour to apply least privilege access to any enterprise resource with high performance connectivity based on a private global backbone.

- 安全閘道使您能夠橫跨公共/私有雲端和區域網路環境,創建精細的網路分層。透過查看網路上的用戶、群組、應用程式、裝置和連線的類型,這些資訊將能幫助您設置和實裝「最低權限」的存取策略。這樣,只有合適的使用者和裝置才能存取受保護的資產。

零信任模型即服務 | 次世代防火牆

零信任人員

81% 的數據洩露涉及憑證被盜1,這說明將無法只憑藉"使用者名稱和密碼"來證明使用者的身份。身份很容易遭到竊取,因此,您必須加強對您寶貴資產的存取控管。

- Check Point 身份認知能確保只有其身份經過嚴格驗證後,僅經授權的用戶能存取您的資料;必須使用單點登入、多重身份驗證、情境感知策略(例如:連線的時間和地理位置),以及異常狀況檢測。

- Harmony SASE Private Access lets you apply least privileged access to any enterprise resource with a contextual Identity-centric policy that accommodates both internal and external identities. Secure BYOD, partners and consultants with agentless access, and validate device posture for managed devices.

身分識別認知|電子郵件的安全性|零信任模型即服務

12017 Verizon 數據洩漏調查報告

零信任裝置

安全團隊必須要能夠確實隔離、保護和控制網路中的每部裝置。

Check Point 解決方案讓您能夠阻止受感染的裝置存取公司資料和資產,像是員工的移動裝置和工作站,或是 IoT 裝置和產業控制系統。

此外,Check Point 的高階端點威脅防護可持續保護員工的裝置,以在不受信任的網路上維護您的公司資安策略。

行動裝置資安|高階端點防護與威脅防護|IoT 資安

零信任工作

保障工作(尤其是在公共雲端網路中進行的工作)的安全可說是至關重要,因為這些雲端資產(例如載具、功能和虛擬裝置)很容易受到攻擊,且是惡意行為份子的高價值攻擊目標。

Check Point Infinity 能提供可整合任何公共或私有雲端基礎設施的雲端資安解決方案,並就這些不斷變化的網路環境提供完整的能見度和掌控權給您;舉凡:AWS,GCP,微軟 Azure,Oracle Cloud,IBM Cloud,阿里雲,NSX,Cisco ACI,Cisco ISE,OpenStack 等。

Secure any private our public cloud workload with least privileged access for any user from any device. Harmony SASE delivers an intuitive, easy-to-deploy solution that lets you evolve beyond costly hardware VPNs and complicated open-source software.

雲端資安狀態管理|公有雲端資安保障|開發運營團隊存取權

零信任資料

零信任的宗旨是要保護工作站、行動裝置、應用程式伺服器、數據資料庫、軟體即服務的應用程式以及整個企業和公共網路之間持續共享的資料數據。

Check Point Infinity 能提供多層次的資料數據防護,無論資料數據位於何處,都可預先保障資料數據免遭竊取、損壞或意外丟失。

1. 數據加密—加密您的資料數據;無論您的資料數據位於何處,無論您是如何使用或傳輸資料,一旦資料被盜,您的資料基本上都可以說是廢了。

全硬碟加密|可移除媒體裝置的加密選項|VPN 的 IP 安全協定

2. 數據丟失防護-追蹤並控管網路中的資料流動,以確保敏感資訊不會離開公司組織網路。

數據丟失防護

3. 數據管理分類和分級-對公司組織內部和外部的業務文檔和文件進行分類和保護。為員工提供能自行動裝置進行一鍵式存取公司電子郵件、文件、目錄等項目的功能。

文件安全|行動裝置的安全工作區

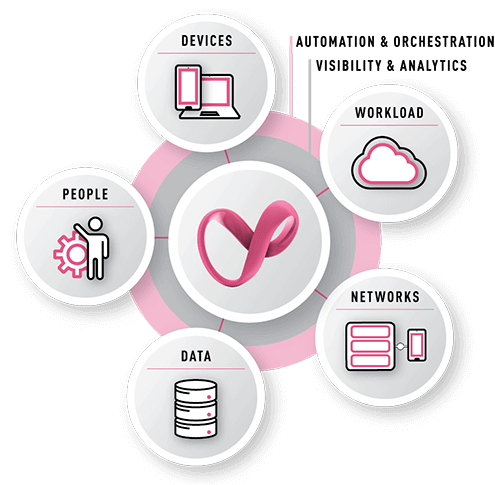

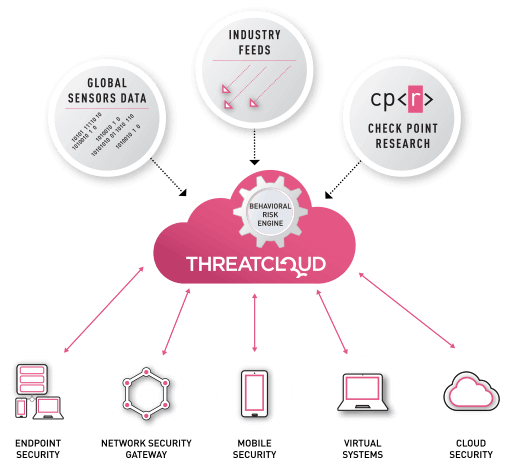

能見度和解析

您無法保護您看不到或理解的資訊。零信任資安模型能持續監控、記錄、交叉比對和分析網路中的每項活動。

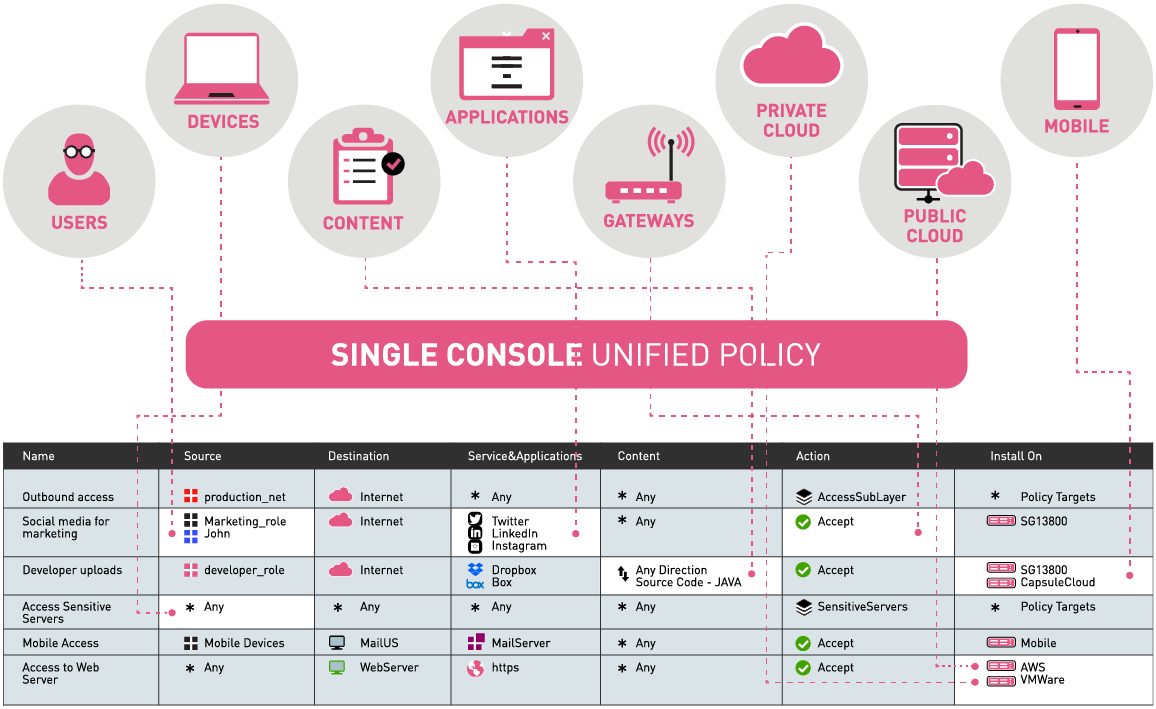

Check Point Infinity 會透過 R80 集中安全管理系統來進行管理,使安全團隊能夠全面地了解整體資安狀況;這樣大家就可以快速實時檢測和排除威脅。

集中式資安管理|資安事件管理|安全規範

自動化與協作

零信任基礎架購應要能支持與組織泛用 IT 環境的自動整合,以實現快速和靈活性、並改進對事件的回應、政策準確性和任務委派。

Check Point Infinity 擁有豐富的應用程式開發介面以實現這些目標,Check Point 的技術合作夥伴也能使用這些應用程式開發介面來開發整合式的解決方案。

Check Point 應用程式開發介面|Check Point 技術合作夥伴