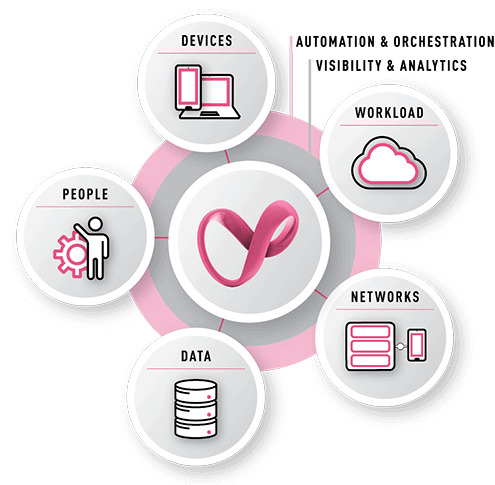

Implementa tutti i principi di Zero Trust

con Check Point Infinity

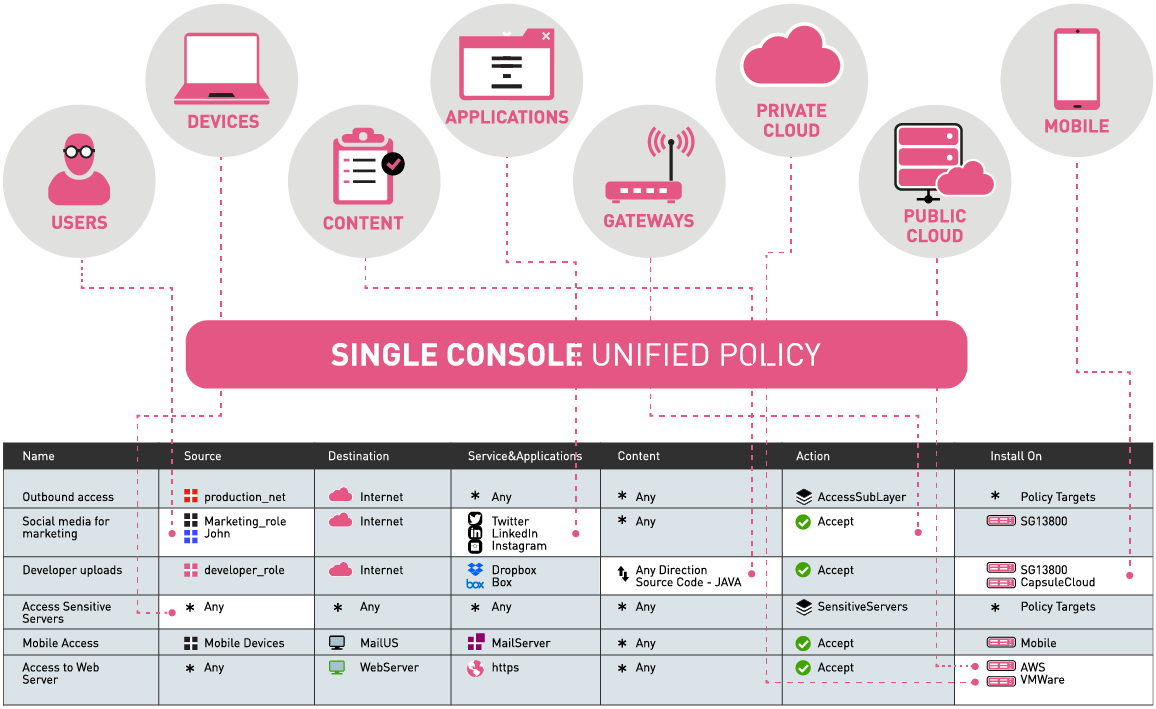

Reti Zero Trust

La sicurezza di Zero Trust consiste nell'avere la capacità di "Dividere e Governare" la tua rete per ridurre il rischio di movimenti laterali.

Check Point offre due modi per implementare l'accesso con il privilegio minimo alle tue reti:

- Harmony SASE Private Access lets you connect users, sites, clouds and resources with a Zero Trust Network Access (ZTNA) policy. Create an advanced full mesh global cloud network in less than an hour to apply least privilege access to any enterprise resource with high performance connectivity based on a private global backbone.

- I Security Gateway consentono di creare una segmentazione granulare della rete attraverso ambienti cloud e LAN pubblici/privati. Con una visibilità dettagliata degli utenti, dei gruppi, delle applicazioni, delle macchine e dei tipi di connessione sulla tua rete, puoi impostare e applicare una policy di accesso "Least Privileged". Quindi, solo gli utenti e i dispositivi giusti possono accedere alle tue risorse protette.

ZTNA-AS-A-SERVICE|NEXT GENERATION FIREWALL

Persone Zero Trust

Poiché l'81% delle violazioni di dati riguardano le credenziali rubate1, è chiaro che il nome utente e le password non provano più l'identità di un utente. Le identità sono facilmente compromesse, quindi il controllo di accesso ai tuoi asset di valore deve essere rafforzato.

- Check Point Identity Awareness assicura che l'accesso ai tuoi dati sia concesso solo agli utenti autorizzati e solo dopo che la loro identità sia stata rigorosamente autenticata; utilizzando le policy di Single Sign-On, di Autenticazione Multi-Fattore, le policy di context-aware (ad es. tempo e geo-localizzazione della connessione) e il rilevamento delle anomalie.

- Harmony SASE Private Access lets you apply least privileged access to any enterprise resource with a contextual Identity-centric policy that accommodates both internal and external identities. Secure BYOD, partners and consultants with agentless access, and validate device posture for managed devices.

CONSAPEVOLEZZA DELLE IDENTITÀ|SICUREZZA DELLE E-MAIL| ZTNA-AS-A-SERVICE

1Verizon DBIR 2017

Dispositivi Zero Trust

I team di sicurezza devono essere in grado di isolare, scalare e controllare tutti i dispositivi in rete in qualsiasi momento.

Le soluzioni Check Point consentono di bloccare i dispositivi infetti dall'accesso ai dati e alle risorse aziendali, compresi i dispositivi mobili e le postazioni di lavoro dei dipendenti, i dispositivi IoT e i Sistemi di Controllo Industriale (ICS).

Inoltre, Check Point Advanced Threat Prevention per gli Endpoint protegge i dispositivi dei dipendenti in qualsiasi momento e mantiene la tua policy di sicurezza aziendale sulle reti non affidabili.

SICUREZZA MOBILE | PROTEZIONE AVANZATA DEGLI ENDPOINT E PREVENZIONE DELLE MINACCE|IOT SECURITY

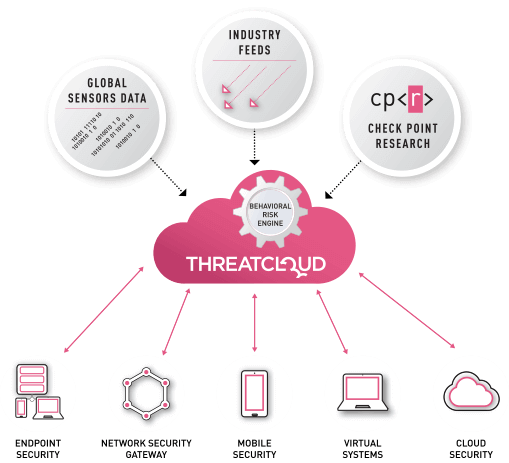

Carichi di lavoro Zero Trust

Proteggere i carichi di lavoro, in particolare quelli attivi nel cloud pubblico, è essenziale, poiché questi asset del cloud (ad esempio contenitori, funzioni e VM) sono vulnerabili e attraenti per gli attori malintenzionati.

Check Point Infinity include soluzioni di sicurezza cloud che si integrano con qualsiasi infrastruttura cloud pubblica o privata e forniscono piena visibilità e controllo su questi ambienti in continua evoluzione; tra cui AWS, GCP, Microsoft Azure, Oracle Cloud, IBM Cloud, Alibaba Cloud, NSX, Cisco ACI, Cisco ISE, OpenStack, ecc.

Secure any private our public cloud workload with least privileged access for any user from any device. Harmony SASE delivers an intuitive, easy-to-deploy solution that lets you evolve beyond costly hardware VPNs and complicated open-source software.

GESTIONE DEL LIVELLO DI SICUREZZA DEL CLOUD | SICUREZZA DEL CLOUD PUBBLICO | ACCESSO DEVOPS

Dati Zero Trust

Zero Trust è tutta una questione di protezione dei dati, nel momento in cui questi vengono condivisi continuamente tra postazioni di lavoro, dispositivi mobili, application server, database, applicazioni SaaS, e attraverso le reti aziendali e pubbliche.

Check Point Infinity offre una protezione dei dati a più livelli, che protegge preventivamente i dati da furti, corruzione e perdita involontaria, ovunque si trovi.

1. Data Encryption — Crittografando i tuoi dati, ovunque essi risiedano, siano utilizzati o trasferiti, puoi renderli inutili se vengono rubati.

CRITTOGRAFIA COMPLETA DEL DISCO | CRITTOGRAFIA DEI SUPPORTI RIMOVIBILI| IPSEC VPN

2. Data Loss Prevention — Monitora e controlla i movimenti di dati attraverso la rete per garantire che le informazioni sensibili non escano dall'organizzazione.

PREVENZIONE DELLE PERDITE DI DATI

2. Data Management Categorization and Classification — Classifica e proteggi i documenti e i file aziendali, all'interno e all'esterno della tua organizzazione. Fornisci ai dipendenti l'accesso one-touch dai loro dispositivi mobili alla posta elettronica aziendale, ai file, alle directory, ecc.

SICUREZZA DEI DOCUMENTI | AREA DI LAVORO SICURA PER DISPOSITIVI MOBILI

Visibilità & Analytics

Non si può proteggere ciò che non si vede o non si comprende. Un modello di Zero Trust Security monitora, registra, correla e analizza costantemente ogni attività della tua rete.

Check Point Infinity è gestito tramite R80 Centralized Security Management che fornisce ai team di sicurezza la piena visibilità su tutta la loro postura di sicurezza; in questo modo possono rilevare e mitigare rapidamente le minacce in tempo reale.

GESTIONE CENTRALIZZATA DELLA SICUREZZA | GESTIONE DEGLI EVENTI DI SICUREZZA | CONFORMITÀ DELLA SICUREZZA

Automazione & Orchestrazione

L'infrastruttura Zero Trust dovrebbe supportare l'integrazione automatizzata con il più ampio ambiente IT dell'organizzazione per consentire velocità e agilità, una migliore risposta agli incidenti, accuratezza delle policy e delega dei compiti.

Check Point Infinity include un ricco set di API che supportano questi obiettivi, queste API sono utilizzate dai partner tecnologici di Check Point per sviluppare soluzioni integrate.

API CHECK POINT | PARTNER TECNOLOGICI DI CHECK POINT