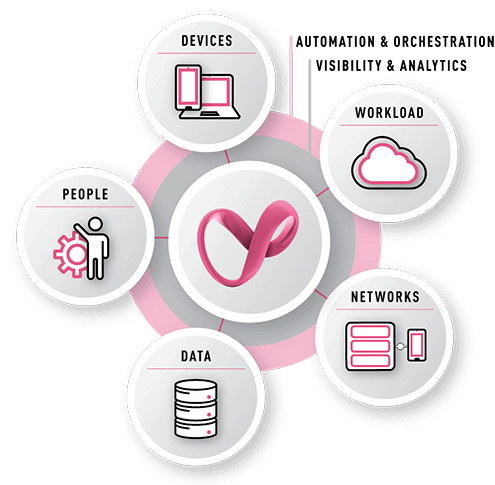

Mise en œuvre complète de tous les principes Zero Trust

avec Check Point Infinity

Réseaux zero-trust

La sécurité Zero Trust consiste à« diviser et régner » sur votre réseau afin de réduire le risque de mouvement latéral.

Check Point propose deux façons de mettre en œuvre l’accès le moins privilégié à vos réseaux :

- Harmony SASE Private Access lets you connect users, sites, clouds and resources with a Zero Trust Network Access (ZTNA) policy. Create an advanced full mesh global cloud network in less than an hour to apply least privilege access to any enterprise resource with high performance connectivity based on a private global backbone.

- Les passerelles de sécurité vous permettent de créer une segmentation granulaire du réseau dans les environnements de clouds publics/privés et de réseaux locaux. Grâce à une visibilité détaillée sur les utilisateurs, les groupes, les applications, les machines et les types de connexion dans votre réseau, vous pouvez définir et appliquer une politique d'accès du « moindre privilège ». Ainsi, seuls les utilisateurs et les appareils appropriés peuvent accéder à vos actifs protégés.

ZTNA-AS-A-SERVICE|PARE-FEU DE NOUVELLE GÉNÉRATION

Personnel Zero Trust

Étant donné que 81 % des fuites de données impliquent le vol d'identifiants1, il est clair que les noms d'utilisateur et les mots de passe ne prouvent plus l'identité d'un utilisateur. Les identités étant facilement compromises, le contrôle de l'accès à vos ressources de valeur doit être renforcé.

- Le système de prise en charge des identités de Check Point garantit que l'accès à vos données n'est accordé qu'aux utilisateurs autorisés, et seulement après que leur identité ait été strictement authentifiée ; notamment en utilisant le Single Sign-On, l'authentification multi-facteur, des politiques contextuelles (par ex. l'heure et la géolocalisation de la connexion), et la détection des anomalies.

- Harmony SASE Private Access lets you apply least privileged access to any enterprise resource with a contextual Identity-centric policy that accommodates both internal and external identities. Secure BYOD, partners and consultants with agentless access, and validate device posture for managed devices.

SENSIBILISATION À L'IDENTITÉ|SÉCURITÉ DES E-MAILS| ZTNA-AS-A-SERVICE

12017 Verizon DBIR

Appareils Zero Trust

Les équipes de sécurité doivent être en mesure d'isoler, de sécuriser et de contrôler chaque appareil du réseau à tout moment.

Les solutions Check Point vous permettent de bloquer l’accès des appareils infectés aux données et aux actifs de l’entreprise, notamment les appareils mobiles et les postes de travail des employés, les appareils IoT et les systèmes de contrôle industriel.

La solution Check Point Advanced Threat Prevention for Endpoints protège les appareils des collaborateurs à tout moment et applique la politique de sécurité de l'entreprise aux réseaux non approuvés.

SÉCURITÉ MOBILE | PROTECTION AVANCÉE DES POSTES ET PRÉVENTION DES MENACES|SÉCURITÉ DE L'IdO

Charges de travail Zero Trust

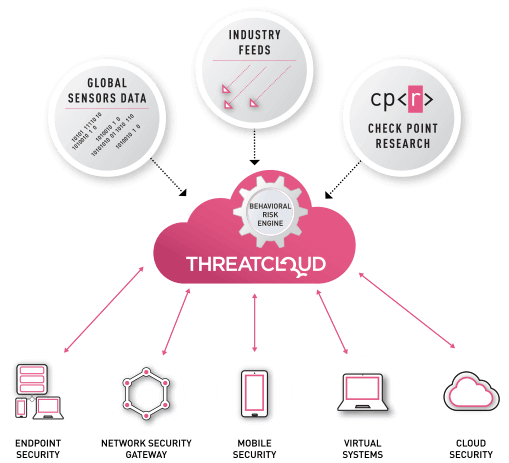

Il est essentiel de sécuriser les charges de travail, en particulier celles qui sont exécutées dans le Cloud public, car ces ressources (par ex. les conteneurs, les fonctions et les VM) sont vulnérables et constituent une cible attrayante pour les pirates.

Check Point Infinity comprend des solutions de sécurité pour le Cloud qui s'intègrent à toute infrastructure de Cloud public ou privé, et offrent une visibilité et un contrôle complets sur ces environnements en constante évolution ; notamment AWS, GCP, Microsoft Azure, Oracle Cloud, IBM Cloud, Alibaba Cloud, NSX, Cisco ACI, Cisco ISE, OpenStack, etc.

Secure any private our public cloud workload with least privileged access for any user from any device. Harmony SASE delivers an intuitive, easy-to-deploy solution that lets you evolve beyond costly hardware VPNs and complicated open-source software.

GESTION DE LA POSTURE DE SÉCURITÉ DANS LE CLOUD | SÉCURITÉ DU CLOUD PUBLIC | ACCÈS DEVOPS

Données Zero Trust

Zero Trust vise à protéger les données lorsqu'elles sont partagées en continu entre les postes de travail, les appareils mobiles, les serveurs d'applications, les bases de données, les applications SaaS, les réseaux publics et les réseaux d'entreprise.

Check Point Infinity intègre une protection multicouche pour les données, qui protège préventivement les données contre le vol, la corruption et la perte involontaire, où qu'elles se trouvent.

1. Chiffrement des données : en chiffrant vos données, où qu'elles se trouvent, qu'elles soient utilisées ou transférées, vous pouvez les rendre inutilisables en cas de vol.

CHIFFREMENT COMPLET DU DISQUE | CHIFFREMENT DES SUPPORTS AMOVIBLES| RVP IPSEC

2. Prévention des pertes de données : suivi et contrôle des mouvements de données sur le réseau pour veiller à ce que les informations sensibles ne quittent pas l'entreprise.

PRÉVENTION DES PERTES DE DONNÉES

3. Catégorisation et classification pour la gestion des données : classez et protégez vos documents et fichiers professionnels, à l'intérieur et à l'extérieur de l'entreprise. Permet aux employés d'accéder facilement à leur messagerie, aux fichiers et aux répertoires de l'entreprise, etc. depuis leur appareil mobile.

SÉCURITÉ DES DOCUMENTS | ESPACE DE TRAVAIL SÉCURISÉ SUR MOBILE

Visibilité et analyses

Vous ne pouvez pas protéger ce que vous ne pouvez pas voir ou comprendre. Un modèle de sécurité zero-trust surveille, enregistre, corrèle et analyse en permanence chaque activité sur votre réseau.

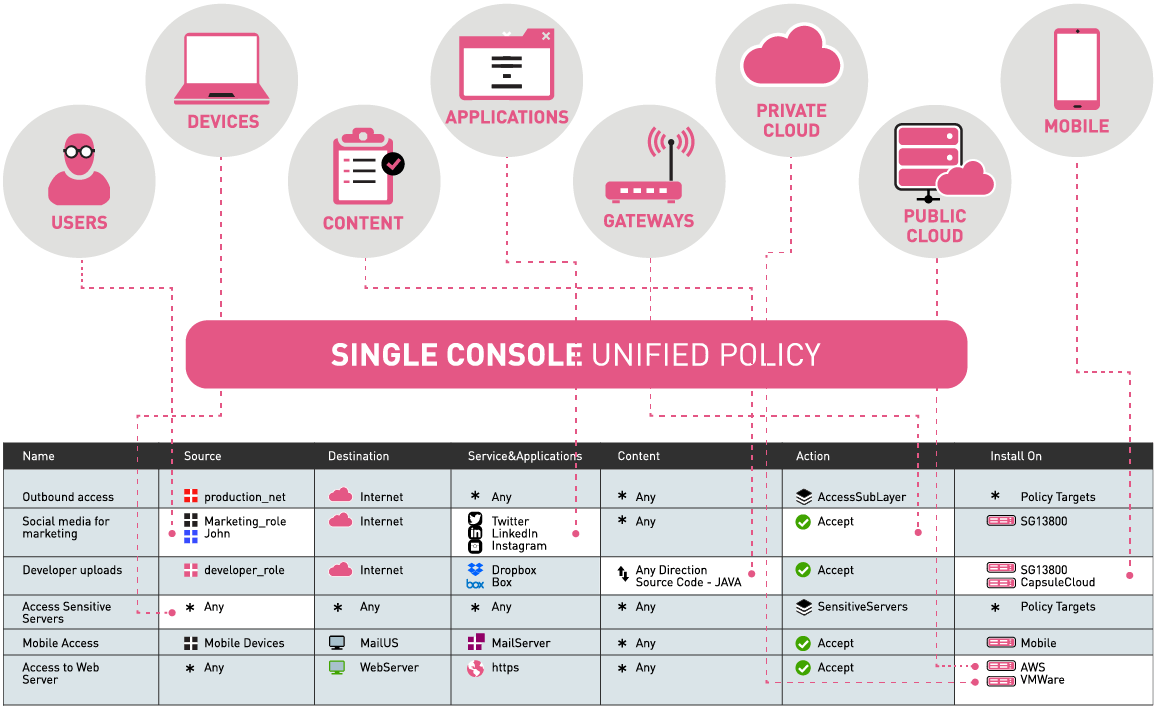

Check Point Infinity est géré via la gestion centralisée de la sécurité R80, qui offre aux équipes de sécurité une visibilité totale sur l’ensemble de leur dispositif de sécurité, afin qu’elles puissent rapidement détecter et atténuer les menaces en temps réel.

GESTION DE LA SÉCURITÉ CENTRALISÉE | GESTION DES ÉVÉNEMENTS DE SÉCURITÉ | CONFORMITÉ DE LA SÉCURITÉ

Automatisation et orchestration

L'infrastructure Zero Trust doit permettre une intégration automatisée avec l'environnement informatique étendu de l'entreprise, pour améliorer la rapidité et l'agilité, la réponse éponse aux incidents, l'efficacité des politiques de sécurité et la délégation des tâches.

Check Point Infinity comprend un ensemble d'API enrichies qui soutiennent ces objectifs. Ces API sont utilisées par les partenaires technologiques de Check Point pour développer des solutions intégrées.

API CHECK POINT | PARTENAIRES TECHNOLOGIQUES CHECK POINT